Princípios e bases legais que dão suporte à Lei Geral de Proteção de Dados Pessoais

A boa-fé no tratamento de dados pessoais é premissa básica. Além disso, é preciso refletir sobre questões como “Qual o objetivo deste tratamento?”, “É preciso mesmo utilizar essa quantidade de dados?”, “O cidadão com quem me relaciono deu o consentimento?”, “O uso dos dados pode gerar alguma discriminação?”. Essas são algumas das perguntas que devem …. Read More

IDP – Identificação de Dados Pessoais

De acordo com o art. 37 da LGPD, o “controlador e o operador devem manterregistro das operações de tratamento de dados pessoais que realizarem (…)”. O inventário de dados pessoais vem atender precisamente essa determinação da Lei 13.709/2018 no que se refere à manutenção de registro do levantamento do tratamento de dados pessoais realizados pela …. Read More

Dispensar PMEs pode ser prejudicial para LGPD

A proposta da Autoridade Nacional de Proteção de Dados de regras específicas para micro, pequenas empresas e startups é uma boa intenção mas que traz efeitos negativos, por enfraquecer a própria proteção de dados e negar direitos trazidos pela legislação aos titulares de dados – ou seja, todas as pessoas. Essa foi a tônica do …. Read More

Governo quer permitir repasse de dados pessoais a entidades privadas

O governo federal encaminhou ao Congresso Nacional no dia 20/9, um projeto para modificar a Lei 13.444/17, que trata da identificação civil nacional. O PL traz duas mudanças principais: a transferência do Fundo da ICN do TSE para o Executivo e a permissão de acordos, contratos ou convênios que repassem dados dos cidadãos para entidades privadas, inclusive de …. Read More

Como a vulnerabilidade Log4Shell causa danos?

Como a biblioteca Log4j 2 pode se comunicar com outras fontes e serviços de diretório interno, os invasores podem alimentar facilmente o Log4j 2 com comandos mal-intencionados de fora e fazer com que ele baixe e execute códigos perigosos de fontes mal-intencionadas. Como os invasores podem explorar o Log4j 2 depende das especificações do sistema …. Read More

Log4j o que é?

Log4Shell é uma vulnerabilidade de software no Apache Log4j 2 , uma biblioteca Java popular para registrar mensagens de erro em aplicativos. A vulnerabilidade, publicada como CVE-2021-44228 , permite que um invasor remoto assuma o controle de um dispositivo na Internet se o dispositivo estiver executando certas versões do Log4j 2. A Apache lançou um patch para CVE-2021-44228, versão 2.15, em …. Read More

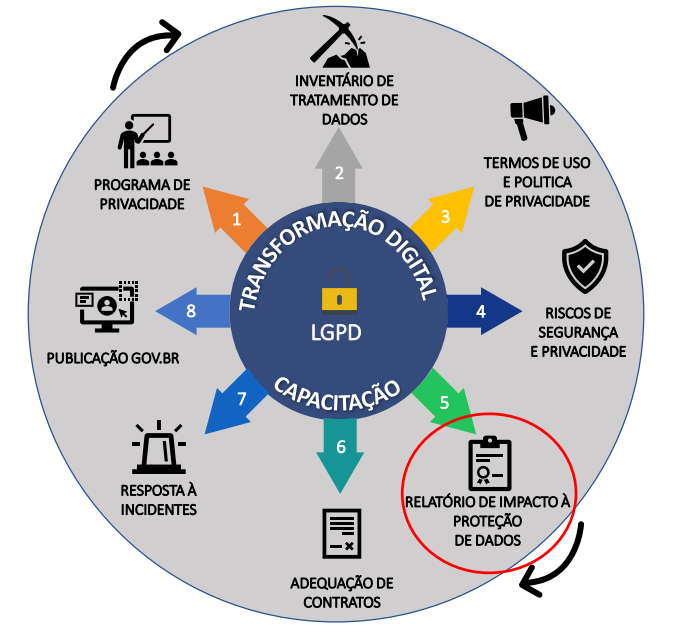

O que é um RIPD

RIPD é a sigla para Relatório de Impacto à Proteção de Dados, uma das exigências previstas na LGPD. Trata-se de um documento de responsabilidade do controlador dos dados, onde são descritos os processos de tratamento dos dados que podem gerar eventuais riscos aos respectivos titulares. Além disso, o relatório também deve apresentar todas medidas e mecanismos …. Read More

Dicas para não ficar de fora da LGPD

1. Entenda o fluxo de informações dentro da sua empresa O primeiro passo para se enquadrar à LGPD é entender o fluxo de informações e dados pessoais dentro da sua empresa. Ou seja, onde, como e quais dados de usuários, clientes, parceiros e funcionários são coletados, usados e armazenados. Um exemplo simples. A sua empresa …. Read More

Dicas para não ser fisgado por Phishing

1. Veja o endereço de email do remetente Uma das táticas de phishing favoritas entre cibercriminosos é falsificar o nome do remetente. Isso é um problema porque muitas caixas de entrada mostram apenas o nome do remetente, no campo “De:”, e em um primeiro olhar não suspeitamos de nada. Verifique o endereço real do remetente …. Read More